Cuando pensamos en Google, lo vemos como un buscador para información común. Sin embargo, los hackers lo utilizan como una herramienta de reconocimiento y explotación.

A esta técnica se le conoce como Google Hacking o Google Dorking, y consiste en usar operadores avanzados de búsqueda para:

- Identificar vulnerabilidades en aplicaciones web.

- Descubrir archivos con información sensible (credenciales, bases de datos, documentos internos).

- Realizar reconocimiento previo a un ataque de pentesting.

En otras palabras: con simples búsquedas, un atacante puede encontrar puertas abiertas en la red de tu empresa.

⚙️ Principales operadores de Google Hacking

Aunque existen decenas de operadores, aquí te comparto los más utilizados:

📝 Phrase Search («»)

Busca coincidencias exactas al poner palabras entre comillas.

👉 Ejemplo:

- Búsqueda normal: contrato proveedor confidencial

- Con comillas: «contrato proveedor confidencial» → menos resultados, pero más precisos.

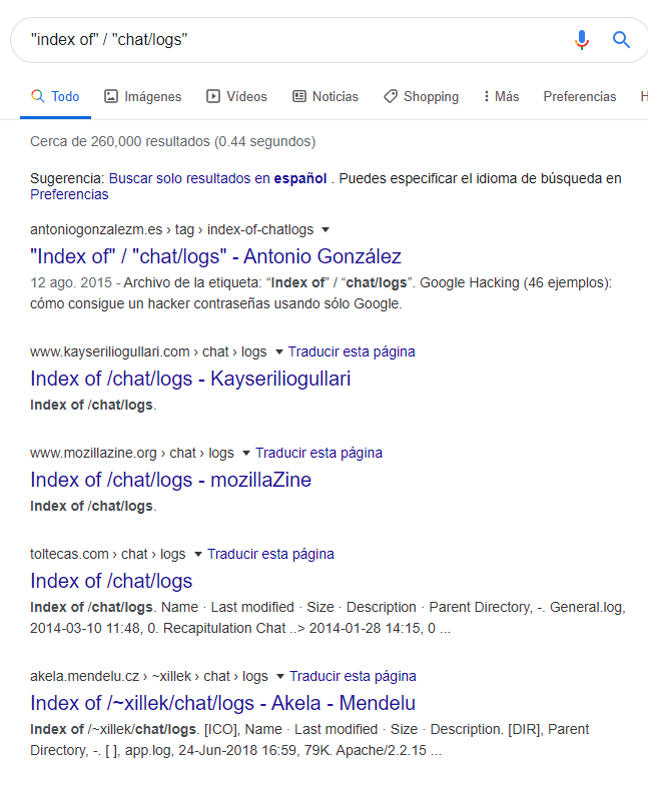

Muchos atacantes lo usan para encontrar registros de conversaciones, credenciales o información sensible.

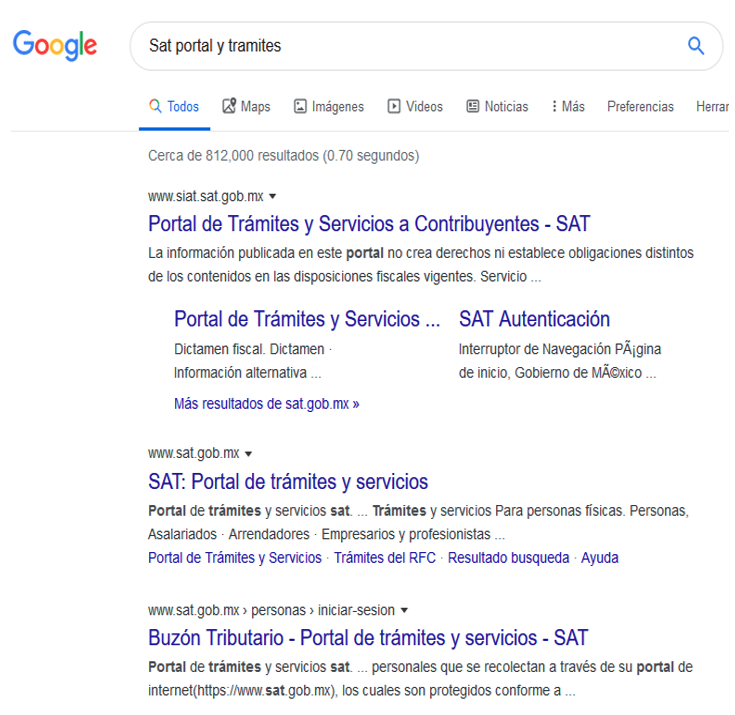

812 mil resultados

6 resultados

El siguiente ejemplo es una búsqueda de registros de conversaciones que han quedado registradas en diferentes servidores.

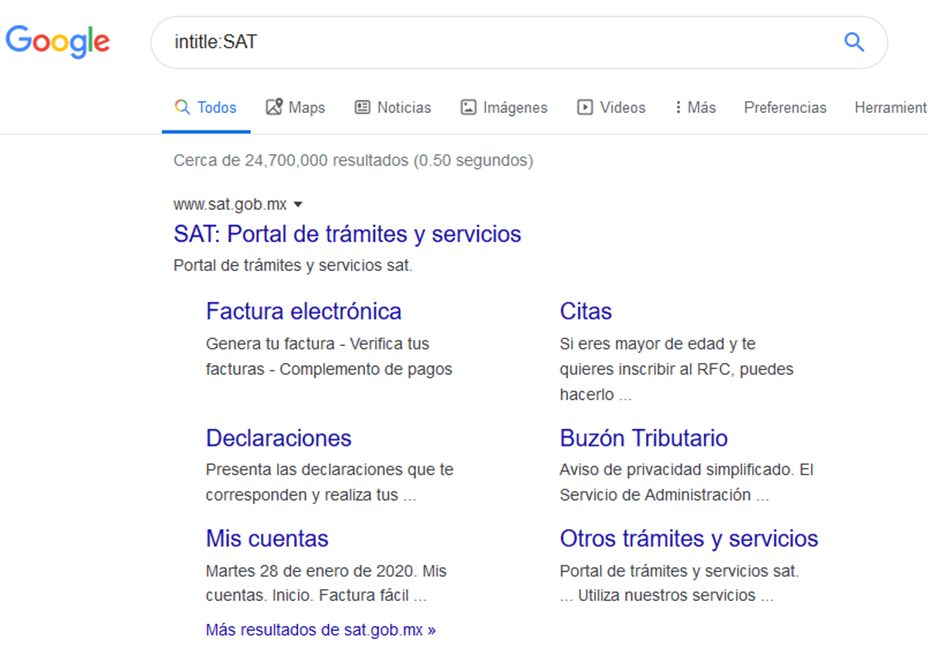

📌 intitle

Encuentra páginas que tienen una palabra específica en el título.

👉 Ejemplo:

intitle:SAT login → mostrará sitios donde “SAT” aparece en el título y pueden tener un portal de acceso.

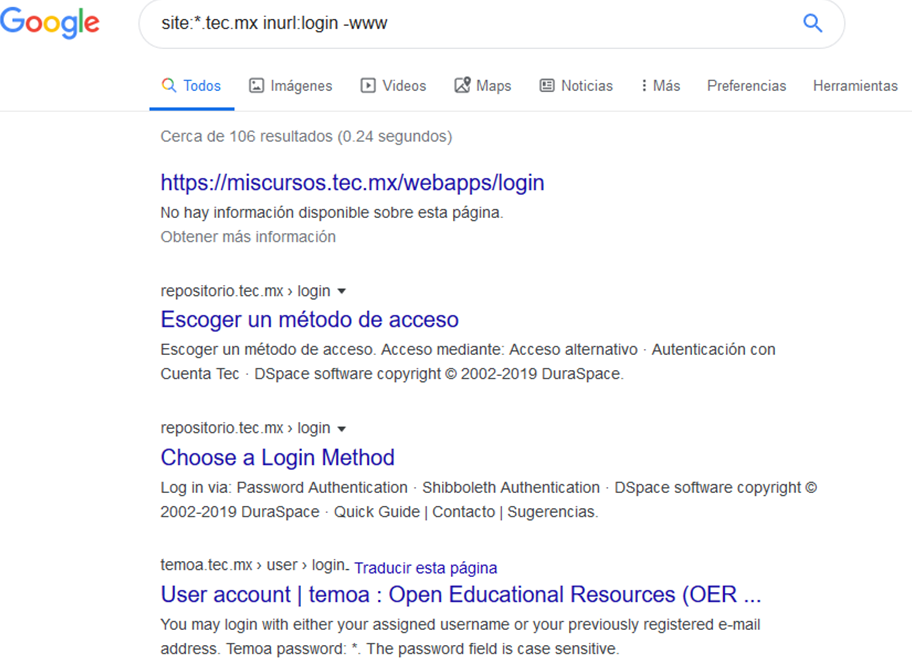

🌐 site

Restringe los resultados a un dominio o subdominio en particular.

👉 Ejemplo:

- site:sat.gob.mx filetype:pdf → busca solo PDFs dentro del dominio sat.gob.mx.

- site:empresa.com -www intitle:login → identifica subdominios ocultos con formularios de acceso.

Muy usado en pentesting para mapear la superficie de ataque de un objetivo.

2. En la imagen se realiza una búsqueda de subdominios, usando un wildcard y excluyendo las páginas que empiecen con www, además se busca los subdominios donde existan un login.

📂 filetype

Permite encontrar archivos de un tipo específico.

👉 Ejemplo:

filetype:pdf “confidencial” → detectar documentos sensibles expuestos públicamente.

filetype:xls site:empresa.com → buscar hojas de cálculo dentro del dominio.

2. En la imagen se realiza búsqueda de subdominios en donde se encuentren archivos xls.

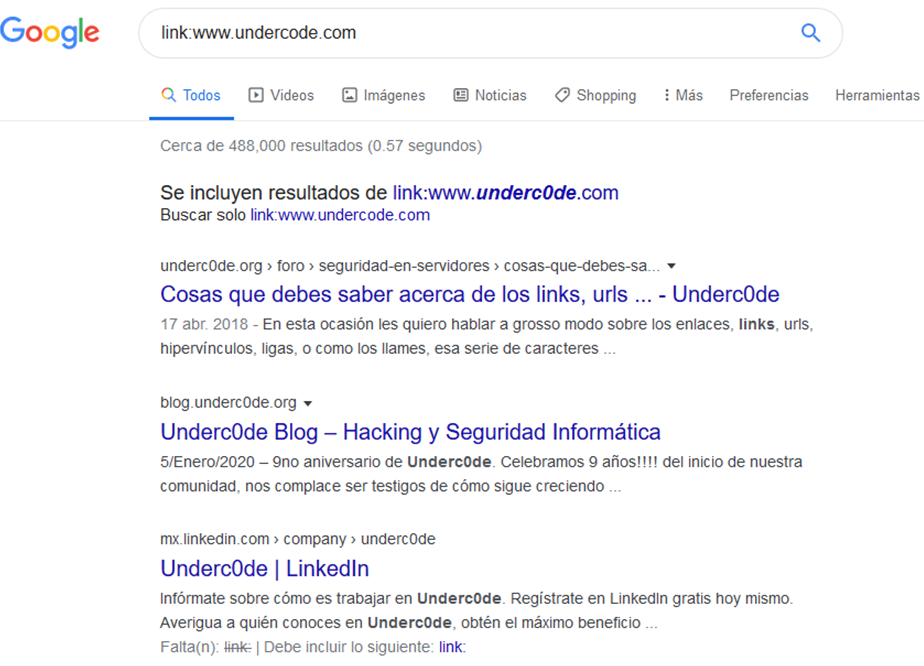

🔗 link

Muestra qué páginas contienen enlaces hacia una URL en particular.

👉 Ejemplo:

link:underc0de.org → enseña qué sitios apuntan a esa web.

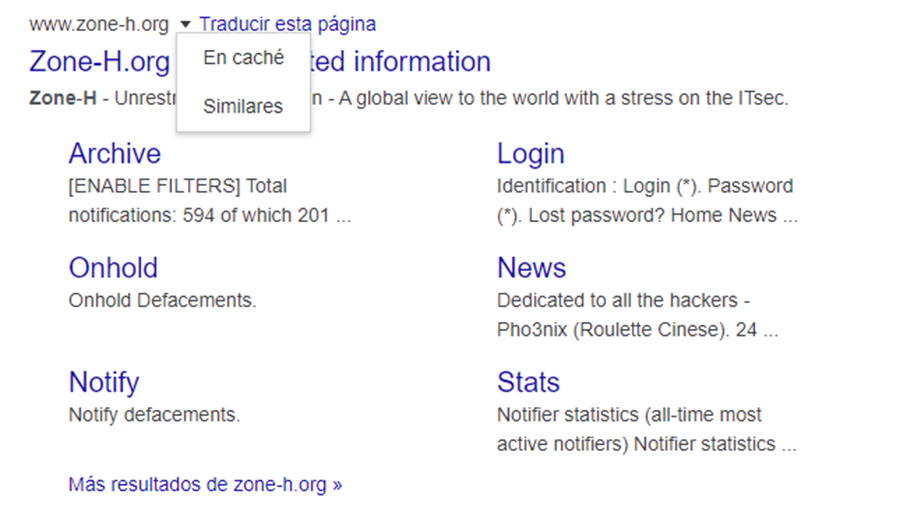

📷 cache

Muestra la versión almacenada por Google (snapshot) de un sitio en un momento dado.

👉 Ejemplo:

- cache:zone-h.org → visualiza cómo lucía la página al momento de la captura.

🚨 ¿Por qué importa para las empresas?

Porque muchas veces las organizaciones exponen información sensible sin darse cuenta:

- Listados de clientes en Excel.

- Manuales internos en PDF.

- Servidores de desarrollo accesibles desde Internet.

- Formularios de acceso sin protección.

Un hacker no necesita explotar una vulnerabilidad avanzada si encuentra tus credenciales en Google.

✅ Cómo proteger a tu empresa de Google Hacking

- Revisa periódicamente qué información pública aparece de tu dominio.

- Implementa un programa de hardening para reducir exposición.

- Evita dejar archivos sensibles en servidores accesibles.

- Configura robots.txt y cabeceras de seguridad, aunque recuerda que no son suficientes.

- Realiza auditorías externas (pentest + OSINT) de manera regular.

📌 Conclusión: Google es tan poderoso que, mal usado, se convierte en el mejor aliado de un hacker.

En Haak Cybersecurity Consulting ayudamos a empresas a detectar qué información está expuesta y a blindar su seguridad antes de que sea demasiado tarde.